字幕ファイルのダウンロードを行ったユーザのコンピュータに潜む脆弱性を第三者が悪用し、それらコンピュータが第三者に制御されてしまう被害が報告されていることから、平成29年5月23日(米国時間)、CheckPoint社が自社のwebサイトにて注意喚起を行いました。

引用元:http://blog.checkpoint.com/2017/05/23/hacked-in-translation/

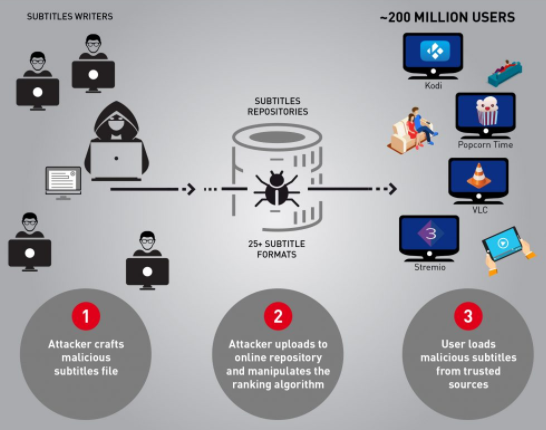

サイバー攻撃を行う攻撃者の手口は、ユーザを不審なWebサイトへ誘導し訪問させる方法と、ユーザにコンピュータ上で不審なファイルを開封させる2種類に分類できます。

本件における攻撃手法は、ユーザがメディアプレイヤー等を介し映画の字幕を読み込む際攻撃を仕掛けるもので、具体的には、コンピュータは字幕を信頼できるものとして処理する仕組みを持つため、これを悪用し攻撃者は字幕を改ざんしユーザへの提供を試行します。

攻撃者はこの攻撃を用いることでスマートフォン、パソコン、スマートテレビ等機器を問わず制御をし、情報の流出や悪用、マルウェアやランサムウェアのインストールやDoS攻撃等で被害の拡大を可能とします。

CheckPoint社は「VLC」「Kodi」「Popcorn Time」「Stremio」といった、4つの動画再生機能にて当該攻撃を受けかねない脆弱性を発見したとのことです。

引用元:http://blog.checkpoint.com/2017/05/23/hacked-in-translation/